SMAVE AI FUZZER

基于AI生成对抗学习的网络Fuzzing测试工具

覆盖多种不同行业网络通讯协议、基于机器学习的网络报文拟态学习与攻击的自动化智能模糊测试工具

基于AI生成对抗学习的网络Fuzzing测试工具

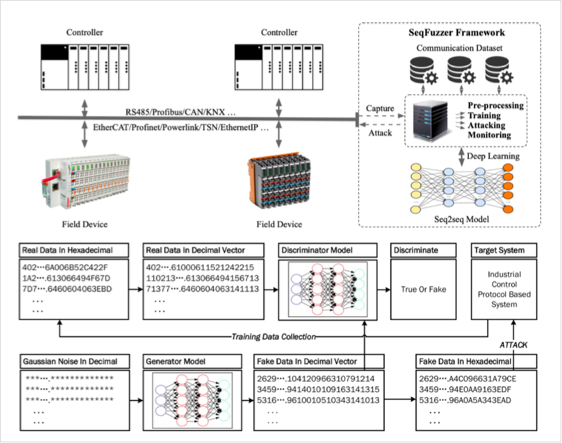

模拟主流网络交换设备外观,内置带有机器学习能力的网络报文分析与生成系统。通过对接入其上的网络报文模式的学习,自动化生成拟真于真实报文的攻击报文,用于对专用系统及带有私有协议的网络系统进行更强针对性的安全性测试。

网络通讯安全发展现状

■ 面临的问题

攻击面正在扩大:2020年存在250亿网络设备

风险更高:关键业务软件和设备的未知漏洞可以造成 重大的威胁

预防为主:主动发现并修复未知漏洞可以预防攻击并降低成本

■ 传统网络协议测试技术

规则匹配引擎技术:

对于规则灵敏度的调试必然要耗费大量的人力和时间

规则匹配引擎实现报文的监测预警是不完美且低自动化的

测试深度有限

■ 传统的模糊测试技术

测试方法不具备普适性

人工分析协议规约设计耗时耗力,测试流程不够自动化

在不知道网络通讯协议的内部特征的情况下无法进行功能测试

人工智能技术成为重要的技术手段

攻击者可能利用人工智能系统作为辅助进行攻击

■ 关键性人工智能系统将成为下一个攻击者和黑客的关注目标

■ 通过人工智能,攻击者可创建出超逼真的虚假信息攻击活动

■ 由人工智能驱动的攻击工具可以发动更为复杂的针对性攻击

防御者可能越来越依赖AI技术来应对网络攻击并识别漏洞

■ 防御者也在使用人工智能进一步强化安全环境,防御攻击

SMAVE AI FUZZER 产品框架

■ Fuzz Player

模糊执行器展开攻击向量,自动生成若干组模糊攻击数据,与测试目标形成交互

■ Fuzz Engine

模糊引擎根据测试集定义的消息,生成模糊攻击向量,并分发给模糊执行器。系统提供多种引擎框架类型供选择,以便于满足用户的定制需求

■ Reactor

后台进程管理模块,新增测试主机,只需要拷贝一份软件,分配Reactor名,并启动该管理任务,就能自动加入模糊测试系统进行测试

■ User Interface

采用B/S架构,开放RestAPI接口,同时提供CLI命令行接口

■ Fuzz Dictionary

插件式字典,用户可以继承模板类,定义自己的模糊字典类,实现任意方式的字典类型,包括而不限于数据生成、变换、列表、文件等方式

测试引擎架构

产品优势

■ 自带多种模糊测试变异规则,同时对不同通讯协议的状态机和流程进行深度定制,可以在误报率极低的情况下,发现潜在的未知漏洞和缺陷

■ 高度可定制化,用户可以根据平台已有的通讯协议模版或规则进行新增和定制,满足一切深度模糊测试的可行性需求

■ 无线模糊领域绝对领先地位,是目前唯一支持WIFI–5G、WIFI- 6、USB,支持适配不同厂家无线驱动,实现STA&WPA状态机下的高效漏洞挖掘机制的模糊测试平台

■ 提供多种检测策略&变异规则:40多种自研漏洞变异检测算法策略模拟主流网络交换设备外观

支持的通讯协议模块

通过覆盖不同行业的通讯协议集,来满足不同行业的漏洞挖掘需求。除下述列举的协议外,还包括诸如5G、NB-IOT、V2X 等不同行业的模糊测试模块。

① 物联网领域:包括WIFI、Bluetooth、MQTT、UPNP、TCP/IP等协议适用于物联网设备制造商;路由器、手机、机顶盒、智能穿戴设备、物联网医疗设备等等漏洞挖掘套件。

② 汽车领域:包括AMQP、Audio-、MP3、MP4、XMPP、MQTT、WIFI.蓝牙、BLE、CAN总线等等。针对汽车内部通信协议以及无线通信与核心动力控制协议的漏洞挖掘套件。

③ 工控领域:包括Modbus PLC、Modbus Master、DNP3 Server、 COAP等等。针对工控协议漏洞挖掘套件,适用于电力、水利、石油工业等等。

④ 金融领域:包括FTP、HTTP、IPSec、IPV4、IPV6、PPPOE、SNMP、SSH、TLS、SSL、SMP等等。针对银行、财务、金融通用架构的通信传输漏洞挖掘套件。

部分漏洞产出

■ MTK-WIFI 芯片驱动kernal漏洞——漏洞影响范围:小米 / D-link / TP-link / Netgear /

Motorola / Wevo / Visionicom / Winstars / ZBT / Youhua等

■ 某智能手表的wifi劫持漏洞

■ 某安全路由器的拒绝服务漏洞

■ Android 802.11 - WPA Supplicant EPOL 状态机的拒绝服务漏洞

■ Ubuntu蓝牙驱动Pair Bypass漏洞

■ 某知名车企BLE T-Box Crash 漏洞

■ MTK 芯片 拒绝服务漏洞 —— 漏洞影响范围:小米/QiHoo 360等

■ Netgear 网卡驱动 windows 内核 buffer overflow

■ TP-link Beacon injection 漏洞

■ TP-link WPA Denail of service 漏洞

■ 某网联汽车IVI蓝牙驱动漏洞

■ 某车企IVI系统 WIFI-AP拒绝服务漏洞

■ ..............

产品对比

|

|

SMAVE AI FUZZER |

某D |

某B |

| 厂家 |

上海丰蕾信息科技有限公司 |

美国 |

以色列 |

| Wifi-5G 频段 |

支持Wifi-5G频段模糊测试 |

不支持 |

不支持 |

| 检测用例更新周期 |

1月/次 |

3~6月/次 |

不提供支持(需自定义) |

| 误报率 |

15% |

32% |

36% |

| 检测策略 |

提升例如内核耗尽,拒绝服务的检测效率 |

对内核耗尽、拒绝服务等检测效率较低 |

对内核耗尽、拒绝服务等检测效率较低 |

| 默认检测算法支持 |

多种变异算法联合检测 |

1种变异算法 |

基于xml自定义变异模板 |

| 用例定制 |

支持根据系统特性的定制用例更新 |

开放SDK接口需二次开发 |

不提供,用户需自定义测试用例 |

| 售后服务 |

提供通信安全培训、辅助漏洞修复、7*24技术支持等 |

提供技术支持 |

提供技术支持 |

覆盖行业

协议模糊测试覆盖行业范围广泛,包括网联汽车、物联网、智能医疗、工业控制、通讯、金融、政府、军工和科研院所等多种行业以及单位。